在數字化轉型浪潮下,信息安全已成為企業生存與發展的生命線。單一的安全產品難以應對日益復雜的網絡威脅,而專業的系統集成服務則是將這些產品有效組合、發揮協同防御能力的關鍵。本文將對主流信息安全產品進行匯總,并闡述信息系統集成服務如何將它們整合為統一、高效的安全體系。

一、核心信息安全產品類別

- 邊界安全產品

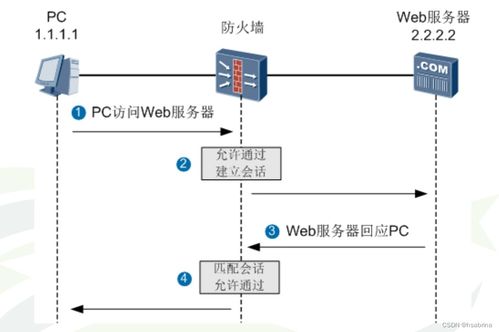

- 防火墻(Firewall):作為網絡的第一道防線,通過預設規則控制進出網絡的數據流,阻止未經授權的訪問。下一代防火墻(NGFW)更集成了入侵防御、應用識別等功能。

- 入侵檢測與防御系統(IDS/IPS):實時監控網絡流量,識別惡意活動(如攻擊代碼、異常行為),并自動攔截或告警。

- 終端安全產品

- 防病毒與終端防護軟件:保護個人電腦、服務器等終端設備,防御病毒、勒索軟件等惡意程序。現代終端檢測與響應(EDR)方案能深度分析威脅。

- 移動設備管理(MDM):針對智能手機、平板等移動終端,實現安全策略部署、數據加密和遠程管控。

- 數據安全產品

- 數據加密工具:對存儲和傳輸中的敏感數據進行加密,防止泄露。包括全磁盤加密、文件級加密及數據庫加密。

- 數據防泄漏(DLP)系統:監控數據流動,識別并阻止敏感信息(如客戶資料、知識產權)的非授權外傳。

- 身份與訪問管理(IAM)

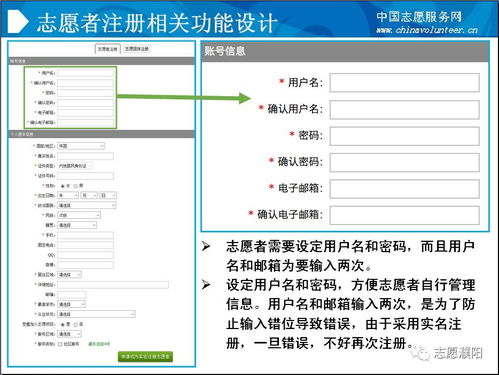

- 多因素認證(MFA):結合密碼、生物特征、硬件令牌等多種方式驗證用戶身份。

- 單點登錄(SSO)與權限管理:集中管理用戶訪問權限,簡化登錄流程的同時確保最小權限原則。

- 安全監測與分析平臺

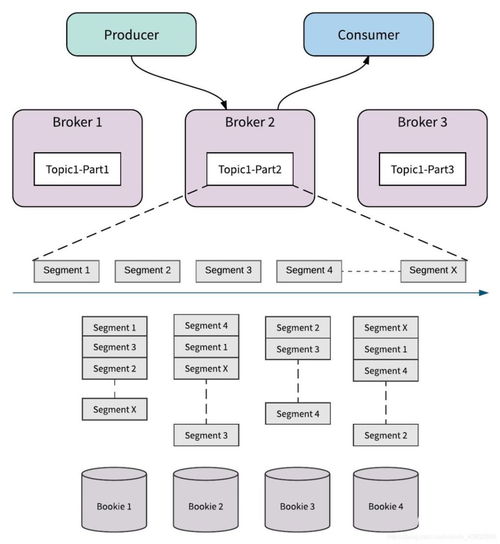

- 安全信息與事件管理(SIEM):收集全網日志和告警信息,通過關聯分析發現潛在威脅。

- 安全運營中心(SOC)服務:提供7×24小時監控、威脅狩獵和應急響應支持。

- 新興安全產品

- 云安全解決方案:針對云環境,提供云工作負載保護、云訪問安全代理(CASB)等服務。

- 零信任網絡訪問(ZTNA):基于“永不信任,持續驗證”原則,動態控制用戶對應用和數據的訪問。

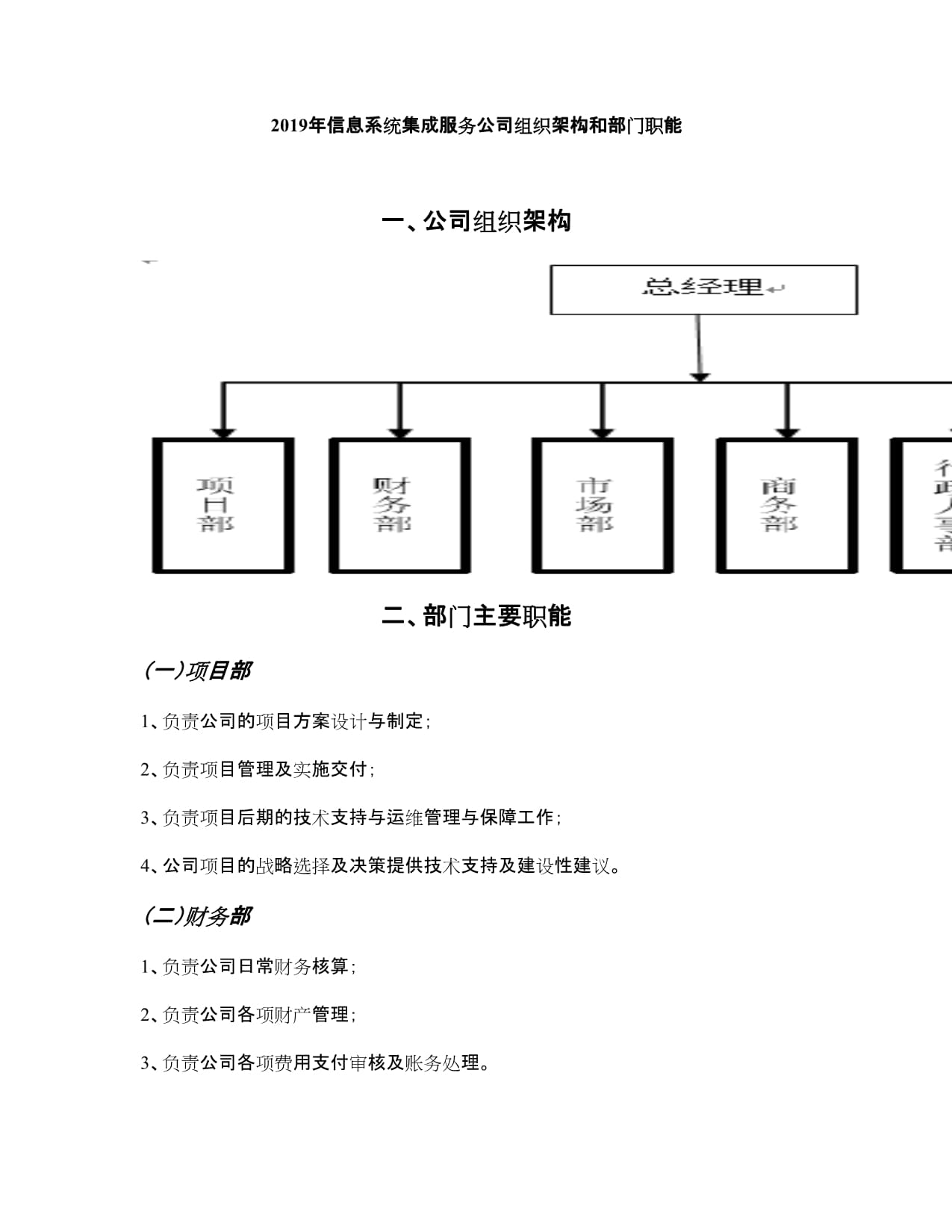

二、信息系統集成服務:從產品到體系的關鍵橋梁

信息安全產品雖多,但若孤立部署,易形成“安全孤島”,導致覆蓋不全或響應遲緩。專業的信息系統集成服務通過以下步驟,將產品轉化為有機整體:

- 需求分析與方案設計

- 評估企業業務特點、數據資產和合規要求(如等保2.0、GDPR),明確防護重點。

- 設計分層防御架構,結合產品功能規劃網絡層、主機層、應用層及數據層的協同方案。

- 產品選型與定制化集成

- 根據設計選擇兼容性強的產品,避免廠商鎖定。例如,將防火墻與SIEM系統對接,實現日志自動匯總。

- 開發定制接口或腳本,使不同產品能共享威脅情報(如IP黑名單、惡意哈希值),提升聯動響應速度。

- 部署與配置優化

- 分階段實施部署,減少對業務的影響。例如,先建立邊界防護,再逐步深化內部監測。

- 精細配置策略:在防火墻上設置訪問控制列表(ACL),在IAM中定義角色權限,在DLP中標注敏感數據模式。

- 測試與培訓

- 模擬攻擊場景(如滲透測試、紅藍對抗),驗證集成體系的有效性,調整誤報和漏報。

- 為運維人員提供培訓,確保其能熟練使用集成平臺進行日常監控和事件處理。

- 持續運維與迭代

- 提供定期巡檢、漏洞管理和規則更新服務,適應新型威脅。

- 利用集成平臺的 Analytics 功能分析攻擊趨勢,優化安全策略,實現動態防護。

三、案例示意:集成服務如何賦能安全體系

假設某金融企業需滿足等保三級要求,集成服務商可:

- 邊界層:部署NGFW和IPS,阻擋外部攻擊。

- 內網層:通過IAM實施嚴格身份認證,結合網絡分段限制橫向移動。

- 數據層:部署DLP和加密工具,保護交易數據。

- 監控層:搭建SIEM平臺,聚合所有產品日志,并由SOC團隊分析響應。

通過集成服務,這些產品不再是孤立節點,而是一個實時聯動的防御網絡——當IPS檢測到入侵嘗試時,可自動觸發防火墻阻斷源IP,并在SIEM中生成告警工單。

###

信息安全產品是“武器”,而信息系統集成服務是“兵法”。面對不斷演進的網絡威脅,企業應摒棄堆砌產品的思維,轉而尋求專業集成服務,構建自適應、智能化的安全運營體系。唯有如此,才能在數字時代真正筑牢安全防線,保障業務行穩致遠。